Piensa por un momento cómo sería tu día a día en el mundo que envisionamos cuando trabajamos para el Internet of Things (IoT): levantarse por la mañana y tener el café acabándose de preparar en el segundo que entras por la cocina, desplazarse en coche sin el dolor de cabeza que supone dar cincuenta vueltas antes de encontrar sitio para aparcar o, no sufrir cuando se te está a punto de estropear el coche porque tu teléfono ya te ha indicado dónde se encuentra el taller más cercano y en éste lo tienen todo listo para solucionar la avería enseguida que entres por el garaje. ¿Suena bien, verdad? El IoT nos abre un mundo de posibilidades, pero lo que para muchos es una revolución que marcará un antes y un después en la historia de la humanidad, para otros esconde también grandes amenazas.

El debate gira entorno la seguridad de la información y la protección de los datos privados de sus usuarios. Hay quienes temen que se convierta en una herramienta de control social y lo han llegado a comparar, incluso, con el Panóptico. Esta red de cosas genera una enorme cantidad de datos y, sin el tratamiento adecuado, puede fomentar el uso indebido de los mismos y la privacidad de sus usuarios puede verse gravemente vulnerada.

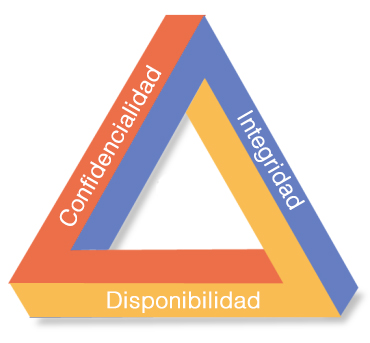

Para evitar esta situación, hay 3 aspectos que debemos considerar al construir el IoT que determinarán nuestro futuro y que conforman el triangulo CIA (confidentiality, integrity, and availability):

- Confidencialidad: debemos garantizar que solamente aquellos usuarios autorizados tengan acceso a los datos que emitan los dispositivos de IoT.

- Integridad: estos datos deberían ser inalterables por usuarios que no estén autorizados.

- Disponibilidad: los datos deben ser accesibles siempre que el usuario autorizado los requiera.

Suena lógico, ¿verdad? Pero para que esta seguridad en el trato de los datos sea real y efectiva, debemos plantearnos una cuestión que marcará el futuro de las nuevas tecnologías: ¿Quién puede ser usuario autorizado?

El propio consumidor o usuario principal del IoT va a ser implícitamente un usuario autorizado. Por lo general, no va a tener mucho sentido plantearnos dispositivos cuyo usuario no pueda acceder o modificar la información que contiene.

La controversia aparece cuando nos planteamos otros posibles usuarios autorizados cómo serían, por ejemplo, las compañías eléctricas. ¿Cómo? ¿Cómo? ¿Las compañías eléctricas podrían, por ejemplo, alterar los datos de mis dispositivos conectados al IoT? Antes que empecéis a visualizar un futuro parecido a ‘1984’ de George Orwell, permitidme que os explique qué lógica tiene esto:

- La mayoría de sistemas que tienen las compañías eléctricas de generar energía son más eficientes y rentables si la demanda de energía es constante.

- Además, si la demanda es constante no necesitan sobredimensionar las estructuras de distribución porque no existirían picos de consumo.

El IoT les permitiría actuar sobre los electrodomésticos de sus abonados para mantener el consumo de energía constante. El consumidor se beneficiaría porque esta rentabilidad debería revertir en una rebaja en el precio de la electricidad. Se trata también de una solución mucho más sostenible que evitaría pérdidas de energía renovable cómo frenar los molinos de viento cuando los usuarios de las compañías no están consumiendo suficiente energía.

Sin embargo, esta intervención en el consumo de los dispositivos conectados al IoT permitiría el acceso a las compañías eléctricas de los datos privados de los abonados para aprovecharlos en beneficio propio, por ejemplo diseñando campañas publicitarias. En consecuencia, los usuarios se verían privados del control sobre sus datos personales.

En la misma línea podríamos discutir la intervención de muchos otros agentes y su posible implicación en el trato de la información privada proveniente del IoT. ¿Deberían ser también usuarios autorizados los proveedores de hardware o software the IoT? Este es un debate que no está cerrado y que afectará profundamente a las tecnologías que se desarrollen a partir del mismo.

¡Hasta la próxima entrega!

El equipo de Cirial180º.